Point Clipping in computer graphics :-

मान लीजिए कि हमें एक बिंदु A(x, y) दिया गया है और standard clipping window (आकार में आयताकार) है।

अब बिंदु A को clipping region के भीतर या window के भीतर माना जाएगा यदि बिंदु A(x, y) conditions को पूरा करता है।

xw ≤ x ≤ xw

yw ≤ y ≤ Syw

क्लिप विंडो के किनारे (xw, xw, yw, yw) या तो world coordinate ranges या viewport limits हो सकती हैं। यदि इन चार inequalities में से कोई एक भी संतुष्ट नहीं होती है, तो बिंदु काट दिया जाता है। पॉइंट क्लिपिंग एल्गोरिद्म का उपयोग लाइन या पॉलीगॉन क्लिपिंग की तुलना में कम बार किया जाता है। image में छोटे कणों (बिंदुओं) को शामिल करने वाले scenery पर पॉइंट क्लिपिंग लागू की जा सकती है। इस एल्गोरिथ्म का उपयोग बैकग्राउंड क्लिपिंग के लिए किया जा सकता है, वह बैकग्राउंड जो डॉटेड पैटर्न द्वारा बनाया जाता है।

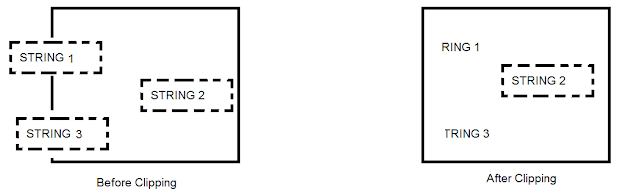

Text Clipping in computer graphics:-

कंप्यूटर ग्राफिक्स में टेक्स्ट क्लिपिंग प्रदान करने के लिए विभिन्न तकनीकों का उपयोग किया जाता है। यह characters को generate करने के लिए उपयोग की जाने वाली methods और किसी विशेष एप्लिकेशन की आवश्यकताओं पर निर्भर करता है।

methods of text clipping:-

- All or none string clipping

- All or none character clipping

- Text clipping

सभी या कोई नहीं स्ट्रिंग क्लिपिंग विधि में, या तो हम संपूर्ण स्ट्रिंग रखते हैं या हम क्लिपिंग विंडो के आधार पर संपूर्ण स्ट्रिंग को reject करते हैं। जैसा कि data में दिखाया गया है, STRING2 पूरी तरह से क्लिपिंग विंडो के अंदर है इसलिए हम इसे रखते हैं और STRING1 केवल partial रूप से विंडो के अंदर हैं, हम reject करते हैं। data सभी या कोई भी character clipping नहीं दिखाते हैं -

यह clipping method संपूर्ण स्ट्रिंग के बजाय characters पर आधारित है। सभी या कोई नहीं character clipping method में यदि स्ट्रिंग पूरी तरह से क्लिपिंग विंडो के अंदर है, तो हम इसे रखते हैं। अगर यह partial रूप से window के बाहर है, तो -

- हम window के बाहर स्ट्रिंग के केवल हिस्से को reject करते हैं।

- यदि कैरेक्टर क्लिपिंग विंडो की सीमा पर है, तो हम कैरेक्टर के केवल उस हिस्से को छोड़ देते हैं जो क्लिपिंग विंडो के बाहर है।

.png)

.png)

टिप्पणियाँ

एक टिप्पणी भेजें